добавлено

БлэкаутМарк ЭльсбергВ наше время устроить глобальный теракт не просто – а очень просто. Не нужно за огромные деньги добы…

добавлено

Нулевой СигналDaniel BrightКогда алгоритмы управляют светофорами, сетями и судьбами, грань между оптимизацией и контролем стира…

добавлено

Контролируемый взлом. Библия социальной инженерииЮрий С. ДругачКнига рассматривает используемые современными киберпреступниками методы социальной инженерии и спосо…

добавлено

Исповедь киборгаЭдуард СероусовВ недалёком будущем Алексей Северов, бывший спецназовец, приходит в себя после очередного кошмара о …

добавлено

Короткое падениеМэтью ФитцсиммонсДесять лет назад бесследно пропала 14-летняя Сюзанна Ломбард – дочь Бенджамина Ломбарда, ныне главно…

добавлено

Обеспечивая безопасностьАлиса ВердиКогда вокруг обычной девушки начинают закручиваться непонятные события, то поневоле приходится насто…

добавлено

Поколение "I" Неоновые нитиВиталий В. ШпилькоВ начале XXI века, в эпоху активного развития интернета, хакер Денис Неонов пытается обелить свою ре…

добавлено

My crazy criminal life MANDIDРим, 1989 год. Алессандро с детства жил на грани выживания. Сначала он стал уличным бойцом, затем во…

добавлено

Мистер Робот: я безумен, но мой дневник не вретСэм Эсмейл«Я безумен, но мой дневник не врет» – официальное дополнение к сериалу «Мистер Робот». Это дневник г…

добавлено

Киберщит: защита от хакеров и мошенниковСветлана АфанасьеваИнтернет даёт нам удобства, но несёт и риски: утечки данных, мошенники, взломы и потеря денег. Эта к…

добавлено

КОД ВОЗМЕЗДИЯАлексей ЧерновГригорий Орлов — «завязавший» хакер, гений, который пытается жить тихой и незаметной жизнью простого…

добавлено

С кодом по жизниБорис КалошинСмоленск, 2035 год. Здесь будущее наступило, но принесло не стеклянные небоскребы, а ржавчину, синте…

добавлено

Изучаем Kali Linux. Проверка защиты, тестирование на проникновение, этичный хакинг (pdf + epub)Рик МессьеДистрибутив Kali Linux, включающий сотни встроенных утилит, позволяет быстро приступить к тестирован…

добавлено

Sina MakutaДавид АксонАккра, 2005 год.

В жарком шуме интернет-кафе двенадцатилетний Кваме видит не просто сломанные компью…

добавлено

Цифровой драконДавид АксонОни называют его "Сяолун" — Маленький Дракон. Гений, взломавший американскую корпорацию в пятнадцать…

добавлено

Трилогия о благородных хакерах: Ночь, с которой все началось. Сумерки хищников. НоаМарк ЛевиГлавные герои трилогии «Группа 9» – 9 хакеров, которые знают друг друга только по именам в виртуальн…

добавлено

КОД ВОЗМЕЗДИЯАлексей ЧерновГригорий Орлов — «завязавший» хакер, гений, который пытается жить тихой и незаметной жизнью простого…

добавлено

Этичный хакинг. Инструменты тестирования на взлом и обеспечение ИТ-безопасностиЮрген ЭбнерЭта книга – полезный спутник в мире этичного хакинга и тестирования на проникновение. Независимо от …

добавлено

Воспоминания о будущемЭдуард СероусовАрхеолог Елена Соколова обнаруживает в сибирской пещере странный артефакт, способный предсказывать б…

добавлено

Статус: в бегах и влюбленаМира ДальАлиса случайно влипла в рейдерский захват и теперь спасается бегством вместе с японским аспирантом п…

добавлено

Пока боги не смотрятАлександр Александрович МорозовДа уж, денёк у меня явно не задался. Штурм дома всемогущей корпорацией, появление цифрового призрака…

добавлено

Воспоминания о будущемЭдуард СероусовАрхеолог Елена Соколова обнаруживает в сибирской пещере странный артефакт, способный предсказывать б…

добавлено

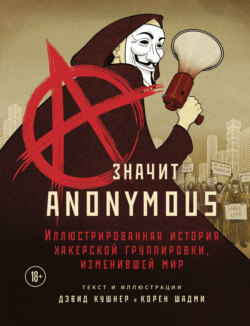

A – значит Anonymous. Иллюстрированная история хакерской группировки, изменившей мирКорен ШадмиЭтот комикс основан на реальных историях знаменитых хакеров, принадлежавших к легендарной группировк…

добавлено

КОД ВОЗМЕЗДИЯАлексей ЧерновГригорий Орлов – «завязавший» хакер, гений, который пытается жить тихой и незаметной жизнью простого…