добавлено

Операция: Санта-КлаусЛия Виата Лия ВиатаКаждому под Новый год очень хочется верить в чудо. Но что делать, если чудеса застилает нудная рутин…

добавлено

Ночь, с которой все началосьМарк Леви«Обычно я даю голос двум персонажам. На этот раз их девять. Я сделал все, чтобы вступить в их банду.…

добавлено

Сумерки хищниковМарк ЛевиМарк Леви, самый популярный французский писатель в мире, снова погружает нас в мир благородных хакер…

добавлено

УязвимостьТина Альберт«Он нашёл уязвимость в сайте крупной корпорации. Она – в его сердце.»История знаменитого хакера-милл…

добавлено

УязвимостьТина Альберт«Он нашёл уязвимость в сайте крупной корпорации. Она – в его сердце.»История знаменитого хакера-милл…

добавлено

UNION+SELECT+ALL (повесть о настоящем Интернете)Дмитрий Владимирович ПикаловТретья книга Дмитрия Пикалова. Литературные критики расходятся во мнениях, к какому жанру отнести пр…

добавлено

Белый хакерАлекс ЭсперансаЭта книга состоит из двух частей: художественной, где рассказывается удивительная история мальчика, …

добавлено

Почему люди плачутОлег АвгуровНедалёкое будущее. Началась эра нового вида транспорта – летающего автомобиля (автолёта). Главный г…

добавлено

Синдром АлисыЭли ФрейВзломав компьютеры группы подростков, хакер крадет их постыдные видео. Она отправляет каждому сообще…

добавлено

Как поймать девушку на изменеАнатолий Евгеньевич АрбузовКак много всего может уместиться в одном телефоне в наши дни! Целый мир, вся жизнь его владельца. Об…

добавлено

ВойнаАлександр ВерещагинВойна, которая могла бы случиться. Летом 1995 года Регулярные войска Коалиции высадились в районе Вл…

добавлено

В сетиКира МюррейВ сети, под маской анонимности, можно быть кем угодно. Все слова и поступки останутся безнаказанными…

добавлено

Исповедь кардераАлексей МаловКак только вышла в свет первая банковская карта, так сразу появился человек, укравший с нее деньги. …

добавлено

В тени Солнца. Часть перваяАлександр ЗопиросКаково будущее человечества? Правы ли футурологи, предрекая обществу великий раскол? Удастся ли прод…

добавлено

Виртуальное прошлоеДьякон Джон СвятойВ недалёком будущем мир стал зависимым от нейронных технологий, позволяющих людям «путешествовать» в…

добавлено

Искусство защиты и взлома информацииДмитрий Витальевич СкляровЗащита информации – очень сложная наука, но начинать ее изучение можно с простых вещей. Именно так и…

добавлено

Код вечностиДьякон Джон СвятойВ мире, где люди научились загружать свое сознание в цифровые тела, бессмертие становится реальность…

добавлено

Информационная безопасность: защита и нападениеАндрей Александрович БирюковКниги по информационной безопасности (ИБ) преимущественно делятся на две группы: в одних большей час…

добавлено

Тактика защиты и нападения на Web-приложенияМарсель Фаридович НизамутдиновРассмотрены вопросы обнаружения, исследования, эксплуатации и устранения уязвимостей в программном к…

добавлено

Приятная работаАнастасия ЭльбергАйша Зарини, курьер секретных документов, должна передать исламистской группировке украденные у изра…

добавлено

Исповедь кардера – 2Алексей МаловРусь всегда славилась своими «левшами», не изменилась ситуация и сейчас. Не зря ведь большинство спе…

добавлено

Досье Сноудена. История самого разыскиваемого человека в миреЛюк ХардингЖурналист, корреспондент газеты Guardian Люк Хардинг в своей документальной книге представил на суд …

добавлено

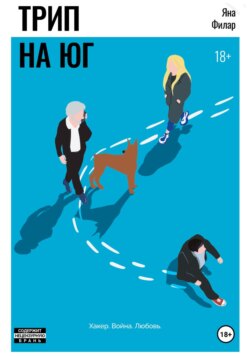

Трип на югЯна ФиларНЕЗАКОННОЕ ПОТРЕБЛЕНИЕ НАРКОТИЧЕСКИХ СРЕДСТВ, ПСИХОТРОПНЫХ ВЕЩЕСТВ, ИХ АНАЛОГОВ ПРИЧИНЯЕТ ВРЕД ЗДОРО…